「遅くとも2018年7月までに常時SSL対応の完了が望ましい」──リミットが間近に迫った常時SSL移行のポイントや、移行時に陥りやすいトラブル、事例について徹底解説。

ダイレクト・チャネルマーケティング部

マネージャー

中川就介氏

Webサイトの全ページをSSL/TLSで暗号化する「常時SSL」(HTTPS)対応は、いよいよ待ったなしの状況となった。2018年7月に登場が予定される「Googele Chrome 68」では、従来のHTTPサイトを表示すると、ブラウザー側で警告が表示されるのだ。

シマンテックのSSL/TLS証明書事業を引き継いだデジサート・ジャパンの中川氏は、「Web担当者Forumミーティング 2018 春」に登壇し、「常時SSL化は5つのステップで進めるのがよい」と述べ、常時SSL化の移行のポイントや、移行時に陥りやすいトラブルについて解説した。

常時SSL化は「やらなければならない」ことに変わった

これまで、個人情報等を入力する問い合わせフォームなどがHTTPS化され、それ以外のページはHTTPで通信するのが一般的だった。

そもそも、常時SSL化の意味は、Webサイト全体の通信をSSL/TLSで暗号化することで、通信途上で盗聴や改ざんなどがされないことを保証することと、通信する相手(Webサーバー)が本物であることを確認することにある。そして、常時SSLを実現するには、WebサーバーにSSL/TSLサーバー証明書をインストールする。これにより、Webサイトとデバイス間で送受信データの暗号化が可能になる。

この証明書には認証基準に応じて、4タイプあるという。

- 自己署名型

- ドメイン(DV)認証型

- 企業実在性(OV)認証型

- EV SSL

これらがすべて信頼できるかというと必ずしもそうではない。中川氏は下記のように述べる。

いわゆる“オレオレ証明書”と呼ばれる「自己署名型」は正当性がまったく証明できない。

また「ドメイン認証型」は、正当なドメイン保持者であることのみを認証するもので、今ではフィッシングサイトなどで悪用されるケースも多い(中川氏)

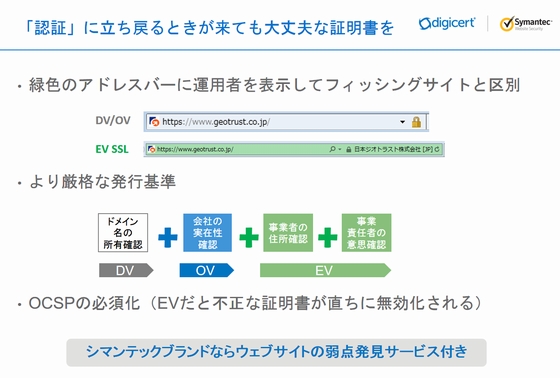

すなわち、不特定多数が訪れるWebサイトについては、たとえば、企業の公式サイトであれば企業が実在することを認証する「企業実在性認証型(OV)」を、ECサイトなど個人情報の取扱いが発生するサイトでは、実在する事業所の住所までもを認証する「EV SSL証明書」を取得することが望ましい。

とはいえ、常時SSLはこれまで、サイトの盗聴・改ざん対策や信頼性向上などの観点から「やった方がよい」という意見と、コスト面や通信速度が遅くなるなどのデメリットから「やらなくてよい」という賛否両論があったのは事実だ。

しかし、数年前よりWebコンテンツの大容量化に伴うページ表示高速化の要請に応えるため、新たに開発されたHTTPの新規格「HTTP/2」が標準化団体により策定され、より少ない通信量で高速なWebページの表示が可能になった。また、SEOの観点からもメリットがあることから、現在、常時SSLは「やらなければならない」ことに変化してきたのだ。

HTTPサイトはブラウザーに警告表示

さらに、ブラウザーベンダーによる後押しもある。2018年7月登場予定のChrome 68では、HTTPサイトは「Not secure(保護されていません)」との警告が表示されるようになる。「Mozillaもこの流れに追随し、いずれ常時SSLは業界標準になるだろう」と中川氏は語る。

インターネットに占めるHTTPSトラフィックは2018年3月現在、約60%といわれる。また、アクセス数トップ100万サイトのうち、約40%がすでに常時SSLに対応している。

SEOで有利になるというモチベーションをブラウザーベンダーが付与したことが普及の契機となっている。遅くとも2018年7月までには常時SSL化の対応を完了することが望ましい(中川氏)

企業サイトを常時SSL化すべき6つの理由

中川氏によると、常時SSL化のメリットは次の6点だ。

- Web表示速度が高まる

- 訪問者数が増える

- 安心感が高まる

- セキュリティが強化される

- Webアプリ開発が効率化される

- ログ解析の精度が上がる

メリット① Web表示速度が高まる

CPUの処理能力向上や、HTTP/2ではHTTPS接続が事実上必須となることなどにより、「SSL/TLSは遅い」というのは昔の話となった。

中川氏は「HTTP/2は、HTTP/1.1に比べ、Webページコンテンツの読み込み時間が50~70%短縮されるという数字もある」として、体感的にもHTTPS通信の方が早くなるだろうと述べた。

メリット② 訪問者数が増える

常時SSL対応は、SEO順位向上要素の一つとなった。というのも、Googleは2014年8月からHTTPS対応のWebサイトの順位を優遇するロジックを実装済みだからだ。

メリット③ 安心感が高まる

偽サイトにユーザーを誘導するフィッシングの被害が多発しているが、常時SSLにより、サイトが正規の所有者(事業者)によって運営されていることを証明することが可能だ。

メリット④ セキュリティが強化される

スマホ利用が拡大し、無線LANの利用シーンが増えることで、セキュリティ対策が施されていない無線LANのアクセスポイントから、いつの間にかHTTP通信を乗っ取り、利用者の機器に仮想通貨のマイニングを行う不正プログラム(マルウエア)を仕込む事例などもある。

こうしたセキュリティのリスクに対し、常時SSLはWebサイト運営者側で行うべき有効な対策となる。

メリット⑤ Webアプリ開発が効率化される

常時SSLにより、Webアプリ開発もHTTPS通信のみを前提にすればよくなる。たとえば、HTTP、HTTPSそれぞれにCookieの受け渡し方法を分けていたものが不要となったり、導線設計を単純化したりできるようになる。

メリット⑥ ログ解析の精度が上がる

ログ解析において、HTTPSページからHTTPページへの移動では、リファラ(リンク元)の情報が引き継がれない。しかし、常時SSL化に対応することにより、リンク元がHTTPSであってもHTTPであってもリファラが常に引き継がれるようになり、解析の精度が上がることが期待できる。

複数のサブドメインに対応した「ワイルドカード証明書」や、「マルチドメイン(SANs)証明書」など、新しいタイプの証明書や、証明書の更新を自動化する管理ツールも登場している。また、「Let’s Encrypt」のようなオープンソースの証明書も登場している。

中川氏は「上述したメリットを踏まえたうえで、どういう証明書が自社にとって最適かを考えることが重要だ」と述べた。

常時SSL化対応の5つのステップと、陥りやすい2つの落とし穴

中川氏によると、常時SSLの導入ステップは、最終的にHTTPでアクセスしてきた通信をHTTPSに転送する「301転送」をWebサーバーに設定する以外は、これまでのSSL/TLS対応と変わりはない。

- Webサーバーをインストール、セットアップ

- WebサーバーにSSL/TLS化ソフトをインストール

- SSLサーバー証明書を取得し、サーバーにインストール

- ウェブサーバーを再起動

- ブラウザーから「https://」で始まるURLでアクセス(最後に、WebサーバーにHTTPからHTTPSへの「301転送」を設定する)

しかし、通常のSSL/TLS対応と変わりはないとはいえ、常時SSL化を進める上では、思わぬ「落とし穴」がある。最もありがちな落とし穴は次の2つだ。

落とし穴① HTTP混在エラー

1つめの落とし穴は「HTTP混在エラー」だ。これは、HTMLページ内に表示するコンテンツ(gif、jpg、pngといった画像ファイルやCSS、JSファイル、iframe等)にHTTP通信が残っている場合に発生する。

1ページに表示するのに必要な要素にHTTPとHTTPSが混在しているとCookie情報の漏洩や改ざんにつながりかねない。そのため、HTMLファイルに記載している画像URLの書き換えなどの修正が必要となる。

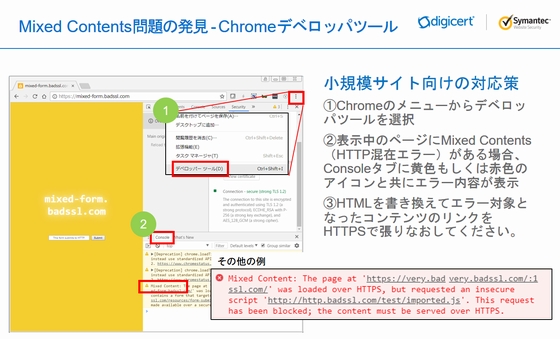

小規模サイトでエラーを発見するには、Google Chromeなどブラウザーに備わる「デベロッパーツール」などの機能を活用する方法がある。

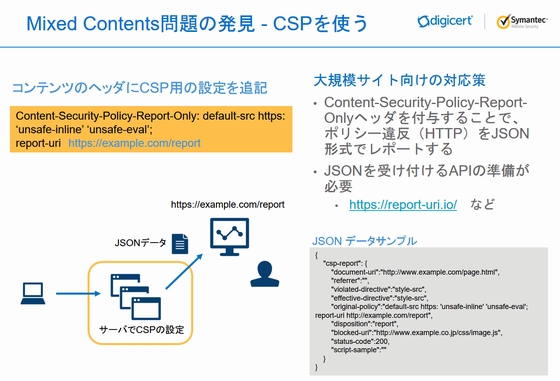

また、大規模サイトでは、ヘッダー情報にコンテンツセキュリティポリシー(Content Security Policy:CSP)用の設定を追記することで、ポリシー違反(HTTPの混在)をレポートしてくれる方法がある。

落とし穴② 証明書の強度

2つめの落とし穴は、「証明書の強度」だ。HTTPS化すればすぐ安心というわけではない。

というのも、フィッシングサイトを仕掛ける攻撃者側もHTTPS化に対応するからだ。この際、「Let‘s Encrypt」などのオープンソースのDV証明書は攻撃者にも好まれる傾向がある。

そこで企業サイトの対策としては、「EV SSL証明書」など、より厳格な発行基準により、悪意のある犯罪者が取得できないような証明書を利用することが選択肢となる。

常時SSLにありがちなトラブルと回避のためのチェックポイント

最後に、中川氏はWeb担当者が気をつけたい、常時SSL導入にまつわるトラブルとチェックポイントを紹介した。

トラブル① ブラウザーに警告が表示される、埋め込み動画やレコメンド、広告などが表示されない

ページ内の要素にHTTPのコンテンツが混在していないかを確認する。

トラブル② HTTPやHTTPSなど両方の訪問が発生する

HTTPによるアクセスをすべてHTTPSへ301転送していることを確認する。また、サーバーの「.htaccess」ファイルなどに古い設定が残っていないか、あるいは、HTMLファイルの<a>リンクが絶対パスで記述されていないか。または、インデックス制御(「robots.txt」やmetaタグのnoindexなど)がHTTPのままになってないかを確認する。

トラブル③ 証明書が正しくインストールされていない

認証局指定の中間CA証明書のインストールが漏れていないかを確認する。

トラブル④ ページ表示が遅くなる、あるいはGoogleで検索されない

URLの転送設定が古く、繰り返し転送されていないかを確認する。

トラブル⑤ サイト内検索結果でページが検索されない

サイト内検索ツール側の設定でHTTPSを対象に加えたかを確認する。

トラブル⑥ ログ解析上、アクセスが激減したように見える

ログ解析ツール側の設定でHTTPS用のログファイルを対象に加えたかを確認する。

最後に中川氏は、推奨される常時SSLのモデルとして、「外部向けのサイトにはEV SSL証明書を用い、内部向けにはDV証明書と、証明書の管理と自動更新を一元管理するツールを組み合わせること」を挙げ、2018年7月までに常時SSL化を完了するために、不明な点があれば、ぜひデジサート・ジャパンまで相談して欲しいと呼びかけた。