Webサイトを狙ったサイバー攻撃は日常的に起こっている

Webサイトの担当者にとって、Webサイト停止、情報漏えい、サイト改ざんといったサイト運営ができなくなってしまう事態は是が非でも防ぎたい。一方で、「知名度が高くない自社のような中小企業のWebサイトをわざわざ攻撃してくるはずはない」と安易に考えている担当者もいるだろう。

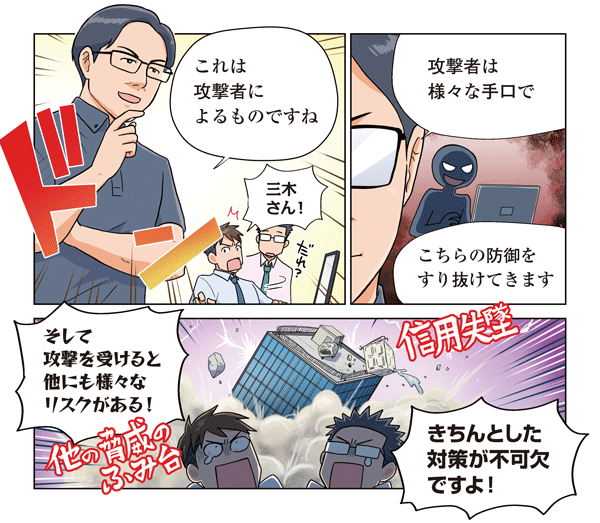

多数の企業Webサイトを預かって運用しているIIJ(インターネットイニシアティブ)の三木 庸彰 氏は、「大手企業よりもむしろ、セキュリティ対策が手薄と思われるグループ会社や取引先などがターゲットにされるケースが多く、Webサイトへの攻撃は日常的に起こっています」と警鐘を鳴らす。

たとえば、三木氏によるとWebサイトへの攻撃は次のようなものがあるという。

- ある映画の公式サイトが特定のIPアドレスから集中的にアクセスされるというサイバー攻撃を受け、サーバがダウンした

- あるコンテンツ販売会社のWebサイトがサイバー攻撃を受けてアプリ配信停止に追い込まれ、損失額は約1億円にも及んだ。当時、この企業の株価はストップ安に

- 小規模な通販サイトからクレジットカード情報が流出。侵入経路や流出したカード情報の正確な件数などが特定できず、数か月間に渡り通販サイトの公開を停止した

ここに挙げたのは氷山の一角で、もっとたくさんの被害が日常的に起きている。そういった事態を未然に防ぐために、あなたのWebサイトのリスク状況をチェックする10項目のチェックリストを記事末で紹介している。

東京オリンピックの影響でサイバー攻撃が増加

最近では、東京オリンピック・パラリンピック競技大会の関連機関を狙ったサイバー攻撃も危惧されている。すでに2020年東京五輪の大会組織委員会の公式Webがサイバー攻撃を受け、12時間以上にわたり閲覧できなくなったことがあった。こうした攻撃は今回に限ったことではなく、過去の五輪開催国でも、毎回サイバー攻撃が増加する傾向があったという。

何より、Webサイトといえどもサイバー攻撃の被害を決して甘く見てはいけない。サイバー攻撃を防げなかったら、売上の損失や株価の急落だけにはとどまらず、リスク対策を適切に行わない企業として信用やブランドを棄損し、さらにはサイバー攻撃の踏み台となり、加害者の立場になってしまうことで悪評が拡がってしまう懸念もあるのだ。

- 東京オリンピックに向けてサイバー攻撃が増加

- 中小企業であってもターゲットになりうる

- 売上損失や株価の急落、信用・ブランド棄損などのリスクが生じる

Webサイトを取り巻く3つのリスクとその対策

Webサイトを取り巻くリスクにはどんなものがあるのだろうか。三木氏は、サイバー攻撃を中心としたリスクを次の3つに大きく分類する。それぞれの概要と対策を説明していこう。

- Webサイトの停止リスク

- Webサイトからの情報漏えい

- Webサイトの改ざん

その① Webサイトの停止リスク

1つ目は、Webサイトが停止するリスクだ。その原因は大きく3つある。

- サイバー攻撃者による大量のアクセス(負荷集中)

- サイト利用者の瞬間的なアクセス集中(負荷集中)

- 地震や洪水などの災害によるWebサーバの被災

原因の1つ目である攻撃者による大量のアクセスについて三木氏は、IIJが対処した大量アクセスによる攻撃として、2019年9月に検出した総攻撃件数は576件であり、1日あたりの平均発生件数は19件強だったことを明らかにした。すべてIIJが対策を取っていたためサイトが停止することはなかったが、もし対策を取っていなかった場合、毎日それだけのサイトが停止していた可能性があるということになる。

また、サイト停止を防ぐという観点では、サイバー攻撃だけではなく、サイトキャンペーン時などの正規な利用者のアクセス集中や地震などの災害、サーバ故障によるWebサーバの停止・遅延なども考慮する必要がある。

リスクを軽減するためには、3つのパターンそれぞれについて、下記のような対策を取っておくことが重要となる。

- 大量通信発生時に正常な通信は受け入れ、不審な通信を制御する仕組み

- 瞬間的なアクセス集中時に負荷を分散する仕組み

- 有事の際にWebサーバを異なるエリアに切り替えられる仕組み

その② Webサイトからの情報漏えい

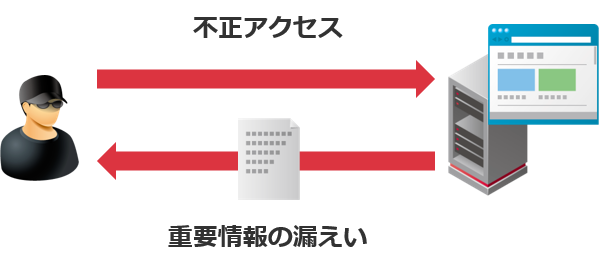

2つ目は、Webサイトからの情報漏えいである。攻撃者がWebサーバの脆弱性を悪用して侵入し、フォームに入力された情報を外部に流出させるよう改ざんしたり、別の不正な画面に遷移させて情報を盗み出したりするものである。

ここで注意しなければならないのは、「サイバー攻撃者は、不正アクセスの痕跡を極力消そうとする傾向にある」ということだ。

したがってこの攻撃を受けた場合、Web担当者はもとより、情報システム部門さえも攻撃に気づかないことが多い。「実際、情報漏えいのほとんどは、外部からの指摘により発覚している」と三木氏は言う。つまり、自分たちが何も異常を感じていなくても、すでに攻撃を受けて情報を盗まれているおそれもあるというわけだ。

2019年10月にも、ECサイト運営会社が運営するWebサイトにおいて、サイト内の脆弱性を悪用したサイバー攻撃が発生。セキュリティコードを含むクレジットカード情報約10万件が流出の“可能性”があり、さらに一部情報はすでに不正利用された“可能性”があることが判明した。

あなたは、自社Webサイトから社内情報が漏えいしている可能性はないと胸を張って言えるだろうか?

情報漏えいリスクに対しては、「Webサイトの構造上の弱点を把握すると共に、攻撃を防ぐ仕組みを構築する」ことが対策となる。

その③ Webサイトの改ざん

3つ目は、「Webサイトの改ざん」だ。Webサーバの脆弱性を悪用したり、Web担当者の管理用アカウントの情報を窃取するなどの方法でWebサーバに不正侵入し、コンテンツを書き換えるものだ。冒頭のマンガの事例もこれにあたる。

以前は、Webサイトにいたずら的メッセージを埋め込んだり、攻撃者の主義主張を表す内容に変更したりする、ある意味“わかりやすい”改ざんのケースが多かった。

ところが近年は、Webサイトにアクセスしてきたユーザーを自動的に他の不正サイトへ誘導してウイルス(マルウェア)に感染させるなど、より改ざん内容が悪質化していく傾向にある。この場合、情報漏えいと同様にWeb担当者が気付かないケースもあるため、より注意しなければならない。

この2019年10月にも、とあるイベント運営会社のWebサイトが改ざんされ、閲覧によってウイルスに感染するおそれがあったことが後からわかった。このケースでは、数時間にわたりこうした状態が続き、事後には利用者へ「対策ソフトでの確認の案内」まで必要となった。

対策としては、改ざんを防ぐ仕組みと共に、改ざんされた場合にいち早く気付く仕組みが必要となる。

Webサイトのリスク分類と、対策アプローチの一覧を下記にまとめた。

| リスク | 対策 | |

|---|---|---|

| サイト停止 | 攻撃者による大量のサイトアクセス(負荷集中)による停止 | 大量通信発生時に正常な通信は受け入れ、不審な通信を制御する仕組みが必要 |

| サイト利用者の瞬発的なアクセス集中(負荷集中)による停止 | アクセス量の監視や瞬間的なアクセス集中時に負荷を分散する仕組みが必要 | |

| Webサーバの災害やサーバ故障などによる停止 | 異なるエリアのWebサーバに有事の際に切替られる仕組みが必要 | |

| 情報漏えい | Webサイトの構造上の弱点の把握と攻撃時に防ぐ仕組みが必要 | |

| サイト改ざん | 改ざん時に気付く、防ぐ仕組みが必要 | |

「リスク対策は“誰か”がやってくれてる」という思い込み

ここまで説明してきた通り、Webサイトの運営を継続するためには、リスクに応じた総合的な対策が必要となる。それを実現するためにまず解消しておきたいのが、Web担当者と情報システム部門の間にある対策意識のギャップである。

Webサイトに関して、Web担当者は下記のような傾向がある。

- 自社の商品の発売日やキャンペーン開始日に合わせて、「急いでキャンペーンサイトを立ち上げる」など、事業計画に合わせたスピード感のある対応を重視

- 基本的なリスク対策は、「きっと情報システム部門で行ってくれているはず」と思い込みがち

一方で、情報システム部門は下記のような傾向がある。

- 計画的なシステム投資に基づいてセキュリティ対策を導入

- 事業部門がそれぞれで作ったWebサイトは、多種多様なプラットフォームを利用しており、セキュリティのレベルも違うし、上がってくるアラートもバラバラで管理しきれない

- 「Web担当者も、ある程度は情報システムの知識を持っているはず」と思い込みがち

つまり、お互いに、「リスク対策は相手がやっているはず」と思い込みがちな傾向があり、こうしたギャップから思わぬ被害が生まれてしまうわけだ。

Web担当者と情報システム部門で意識を共有しよう

本当ならば、Web担当者と情報システム部門は常に緊密な情報連携を図り、なおかつ利用するプラットフォームや運用、リスク対策を一本化するのが望ましい。ただ、一朝一夕にそうしたセキュリティの運用体制を構築するのは困難なことも事実だ。そこで、三木氏は次のようなアドバイスを示す。

新たなWebサイトを立ち上げる際には、サーバなどのインフラ面を情報システム部と共有するのと同時に、サイバー攻撃を受けた場合の社内的な連絡網を最低限用意しておくべきです。できれば非常時の訓練も情報システム部門と共同して定期的に実施してほしい。また、社内にセキュリティの専門家がいない場合や、そこまで手が回らない場合は外部のパートナーの力を借りることも有効だと思います(三木氏)

Webサイトを取り巻くリスクは、先に取り上げたWebサイトの停止や情報漏えい、改ざんのほかにも、ドメインの乗っ取りや脅迫などにも広がっているだけに、セキュリティ対策にもますます広範な視点が求められる。

IIJは、企業ユーザーに対して一元的なマネージドセキュリティサービス群を提供しており、Webサイトリスク対策の難しい部分を一括で任せることができる。社内に存在する多種多様なWebサイトやサービスサイトの上に“セキュリティの傘をかぶせる”ようなイメージで守ることが可能になる。

自社のWebサイトの“リスク”を診断

三木氏からは最後に、自社サイトがきちんとサイバー攻撃から守られているか、サイト停止のリスクがないか不安なWeb担当者向けに、「Webサイトのリスクを手軽に診断できるチェックリスト」を提供してもらった。セキュリティ対策だけなく、継続的なサイト運営におけるリスクも洗い出すことができる。

自社サイトに少しでも不安がある方は、まずはIIJに相談し、現状と必要な対策を把握してみてはいかがだろうか。